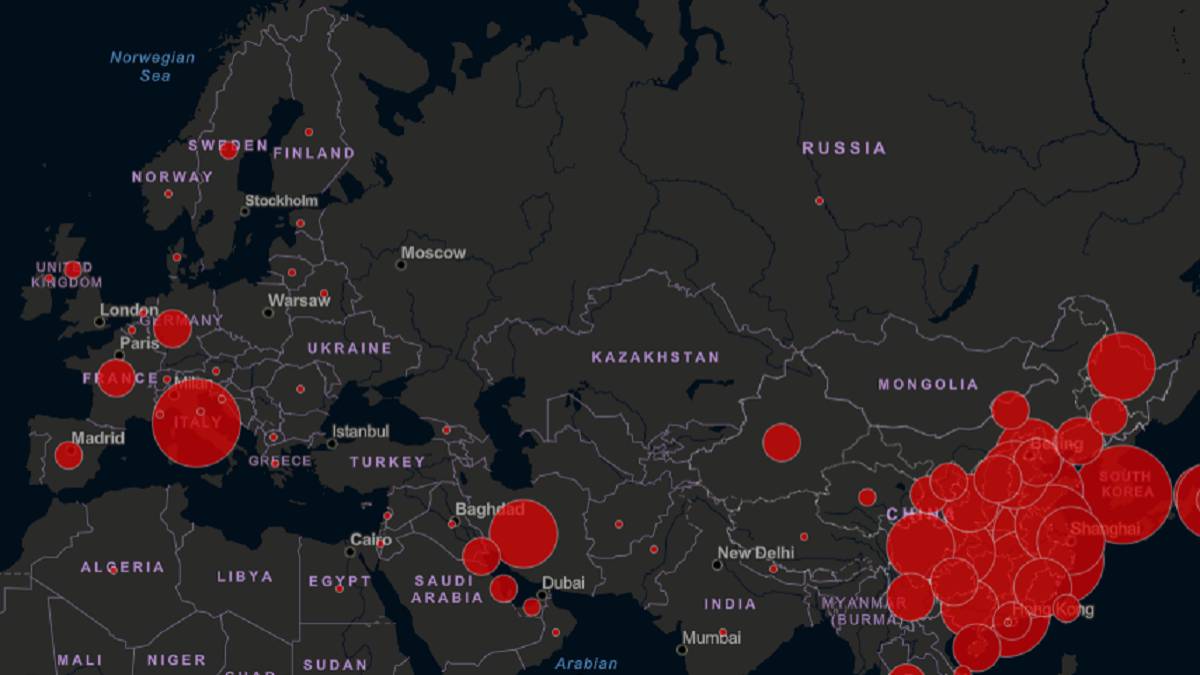

De acuerdo a las autoridades policiales y algunas instituciones de ciberseguridad, a pesar de estos tiempos de pandemia generada por el nuevo coronavirus (COVID-19).

Y es que los malos actores pretenden romper todo el sistema informático de los hospitales mediante métodos tradicionales como el phishing para la distribución de ransomware (secuestro de información), además de infectar con malware a los equipos y hacerse de la información privada de los trabajadores del sector salud.

José Ángel González, director adjunto operativo (DAO) de la Policía Nacional, ha informado sobre el envío masivo de correos electrónicos al personal sanitario con un virus muy peligroso y malicioso: Netwalker. Es por esto que los expertos siguen recomendando no abrir ningún correo sospechoso y menos si se trata del personal sanitario.

Durante la rueda de prensa del Comité Técnico de Gestión del Coronavirus, el comisario principal también ha indicado que los sanitarios no son los únicos afectados, ya que han podido detectar otros correos que pretenden acceder a los sistemas, infectar los ordenadores y tener acceso a todas las claves e información personal.

Además, tendrían registrados más de 200 bulos (rumores) y falsas noticias con la única intención de provocar miedo y pánico en la población; por ejemplo, en uno se alertaba una inminente declaración del estado de sitio y se exhortaba a hacer acopio en supermercados.

Entre tanto, desde la Oficina de Seguridad del Internauta también se ha anunciado la detección de ciberataques mediante varias campañas de envío de correos electrónicos con archivos adjuntos que contienen malware.

“Los correos presentan diferentes asuntos y sus mensajes están personalizados según la empresa a la que pretenden suplantar. Todos ellos utilizan una llamada de atención sobre la crisis sanitaria causada por el COVID-19”.

Estos correos, de acuerdo a un comunicado de prensa, tienen como objetivo que el usuario descargue el archivo adjunto para infectar el dispositivo y obtener información confidencial de la víctima; no se descarta que posteriormente se pretenda cobrar por el rescate de los datos secuestrados (ransomware).

Entonces, cualquier usuario que haya recibido uno de estos correos y haya descargado y ejecutado en su dispositivo el archivo adjunto malicioso, ha sido afectado.

Correos de phishing con malware

Desde la OSI se ha explicado que se detectaron correos electrónicos de diferentes empresas con varios asuntos, por ejemplo, la supuesta declaración de entrega de COVID-2019, una falsa circular importante de coronavirus y otros con asuntos textuales como comunicat covid-19 y covid-19 solution.

Se ha explicado que los textos del contenido de cada mensaje han sido adaptados a la imagen de cada compañía y que el nombre y extensión del documento adjunto también puede variar: .gz, .tar, .img.

“La principal novedad de estas campañas está en la utilización de la actual crisis sanitaria por motivo del COVID-19, como gancho para convencer al usuario de que el archivo adjunto es un comunicado legítimo de la empresa, con el objetivo de que se lo descargue y ejecute”.

El arranque del malware se ejecuta una vez abierto el documento que contiene un keylogger identificado como Agent Tesla, con capacidad para capturar credenciales financieras. Además, obtiene nombres de usuario y contraseñas, al tiempo que tiene la capacidad de descargar otros componentes, entre otras características.

Desinfección de malware

Si se ha descargado y ejecutado el archivo malicioso, desde la OSI se ha puntualizado que es muy posible que el ordenador se haya infectado. Siendo así, se debe escanear inmediatamente el equipo con un antivirus actualizado para eliminar la infección.

“Si has recibido uno de estos correos, pero no has ejecutado ningún archivo adjunto, tu equipo no habrá sido infectado. Lo único que debes hacer es eliminar el correo electrónico de tu bandeja de entrada y de la papelera”.

Además, si una persona e institución resulta afectada y necesita soporte o asistencia para la eliminación del malware, el INCIBE (Instituto Nacional de Ciberseguridad) ofrece su servicio de Respuesta y Soporte ante incidentes También se ha recomendado no sucumbir ante el ransomware.

Para mayor seguridad de los datos, se ha recordado que es recomendable realizar copias de seguridad de manera periódica con toda la información que se considere importante y, así, no se pierde en caso de que el equipo se vea afectado por algún incidente de ciberseguridad.

También, desde la OSI se ha apuntado una vez más la recomendación de mantener siempre actualizados y protegidos los dispositivos con un antivirus de amplia defensa.

Las autoridades y la misma OSI han sido enfáticas al exhortar a la ciudadanía a estar atenta a las últimas informaciones sobre ciberseguridad, ya que esto es crucial para no ser blanco fácil de ciberataques.